Ясно, културен живот по телевизора. И после квичиш, че нямало качествена култура. Гений! :)

Линкове 1.0

0 1 2 3 4 ...12 13 14 15 16 ...26 27 28 29 30 ...197 198 199 200 201 ...365 366 367 368 369

ГЕРБ-ажиите ни затвориха като добитък. Няма култура, няма живот. У рейса може, на мегдана - НЕ!

Да, пак някой друг ти е виновен, че си тъп и неграмотен. :)

Това за глобите не е правилно. Този билет е ценна книга подписана от Министерство на финансите. Важи докато не бъде изтеглена от пазара. Могъл си да си търсиш правата в съда. И да получиш обезщетение за нематериални щети.

=*=

Не съм адвокат на Рабин, той доста често неуспешно се опитва да ме дразни. Но ще кажа две неща в негова защита.

Първото е, че в началото на партия „Атака“, Болен не беше рубладжия, доста по-късно взеха да му подхвърлят копейки.

Второто е, че Рунет наистина е значително богат и всеки, който не знае руски, може да загуби от това. Лично аз всеки ден чета на руски.

Върнах им го тъпкано, без да се занимавам със съдилища. Гербажийската паплач трябва да се шунтира по всеки възможен начин.

Ехххххх, да имаше ЗАКОНЕН калашник да се опълчиш на тирана, хахахаха :)

Рабине, виж тук един яко им сипва на герберастката сган на фандупковото недоразумение. Да не си бил ти?

Не може да е Рабина, него го е страх от камери.

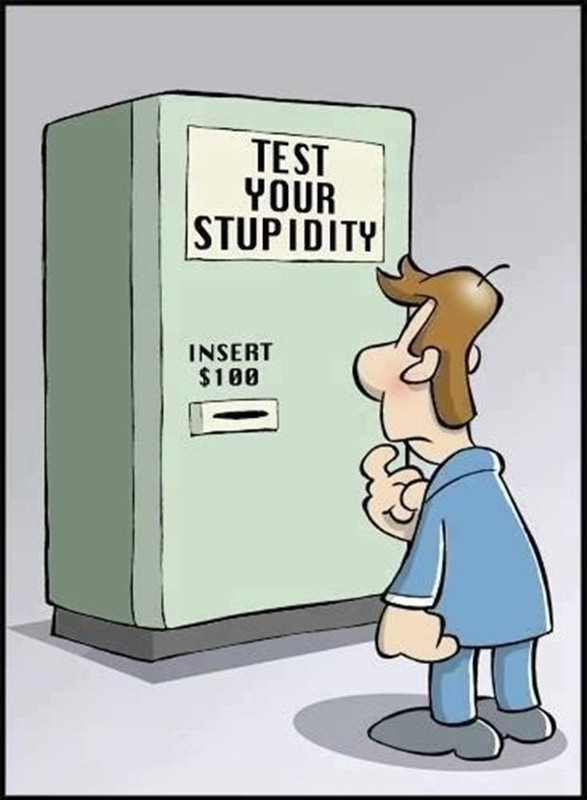

Eх, кви филососфи имало на времето, пък ся си правят тест за дебилност.

https://www.youtube.com/watch?v=vABzV4qEOdY

Да си го имам на линк. 3 патрулки с еничери, телевизията, завардили като Левски на къкринското ханче. Ей затуй няма престъпност по мохамеданите. Ушевия е зает с престъпленията на родителите си, и да блудства с дъщерите на колегите си. Не е измислица, и това го има на видео.

Мдааа... Хем прескъпо, хем ти следи всяка крачка и ковлади на deep state. Вече ще почнат да пандизят за мисло-престъпления. Как да не им дадеш 5 бона на тия!

https://sneak.berlin/20201112/your-computer-isnt-yours/

Заключили са на ниво хардуер, да не можеш да спираш функцията на клюкаренето. На всичко отгоре - дистанционно могат да ти забранят да пускаш определен софтуер, ако deep state реши, че не им отърва на милиардите. И ФБР имат достъп до всяко съобщение, дето си написал в чата. ТОR също не те спасява, имаш ли достъп до нет - голямата глава знае къде си и кво правиш.

Добитъкът сам си купува самара и камшика. Мода, кво да правиш. Рабин клошар, няма пари да си купува шпионене. От нас горките никой не се интересува, изпадам в депресия. Нямам си назначен ушев, да преценява дали им отърва на тях, и на 4-те чавета, дето трябва да отгледам.

Новите модели чувам щели да идат с безплатен чук. Щедро от тяхна страна, като за 5 грешни бинки.

Хаха, по-надолу има линк, че от ФБР можели да ви киризят дори голите снимки. Голия свир вече е рок и порно звезда в едно, за американските ушеви.

Още 5 минусчета да ми нацъкате, ушевите ще харесат това. Знаат всеки лайк, дето си цъкнал. Един ден ще давате обяснения за тях, като при Страшния съд. Много трябва да внимавате какво харесвате.

Тук е. Случи се. Забеляза ли?

Говоря, разбира се, за света, който Ричард Столман прогнозира през 1997 г. Този, за който Кори Доктороу също ни предупреди .

В съвременните версии на macOS просто не можете да включите компютъра си, да стартирате текстов редактор или четец на електронни книги и да пишете или четете, без да се предава и съхранява дневник на вашата дейност.

Оказва се, че в текущата версия на macOS, ОС изпраща на Apple хеш (уникален идентификатор) на всяка програма, която стартирате, когато я стартирате. Много хора не осъзнаха това, защото е безшумно и невидимо и се проваля мигновено и грациозно, когато сте офлайн, но днес сървърът стана наистина бавен и не удари бързия път на кода и приложенията на всички се провалиха да се отворят, ако са били свързани с интернет.

Тъй като прави това с помощта на интернет, сървърът разбира вашия IP, разбира се, и знае в колко часа е влязла заявката. IP адресът позволява грубо геолокация на ниво град и ISP и позволява таблица, която има следните заглавия:

Date, Time, Computer, ISP, City, State, Application Hash

Apple (или някой друг) може, разбира се, да изчисли тези хешове за общи програми: всичко в App Store, Creative Cloud, Tor Browser, инструменти за крекинг или обратен инженеринг, каквото и да е.

Това означава, че Apple знае кога сте у дома. Когато сте на работа. Какви приложения отваряте там и колко често. Те знаят кога отваряте Premiere в дома на приятел на Wi-Fi и знаят кога отваряте Tor Browser в хотел при пътуване до друг град.

"На кого му пука?" Чувам как питате.

Е, не е само Apple. Тази информация не остава при тях:

Тези OCSP заявки се предават некриптирани . Всеки, който може да види мрежата, може да ги види, включително вашия доставчик на интернет услуги и всеки, който е подслушвал кабелите си .

Тези заявки отиват до CDN на трета страна, управлявана от друга компания, Akamai. От октомври 2012 г. Apple е партньор в шпионската програма на американското военно разузнаване PRISM , която предоставя на американската федерална полиция и военните безпрепятствен достъп до тези данни без заповед, по всяко време, когато те поискат това. През първата половина на 2019 г. те направиха това над 18 000 пъти и още 17 500+ пъти през втората половина на 2019 г.

Тези данни представляват огромен масив от данни за вашия живот и навици и позволяват на някой, който притежава всичко това, да идентифицира вашите модели на движение и дейност. За някои хора това може дори да представлява физическа опасност за тях.

До днес беше възможно да блокирам този вид неща на вашия Mac с помощта на програма, наречена Little Snitch (всъщност единственото нещо, което ме държи да използвам macOS в този момент). В конфигурацията по подразбиране, тя одеяло позволява цялата тази комуникация между компютър и Apple, но можете да деактивирате тези правила по подразбиране и да продължите да одобрявате или отказвате всяка от тези връзки и компютърът ви ще продължи да работи нормално, без да ви хвърля Apple.

Версията на macOS, която беше пусната днес, 11.0, известна още като Big Sur, има нови API, които пречат на Little Snitch да работи по същия начин. Новите API не позволяват на Little Snitch да проверява или блокира каквито и да е процеси на ниво OS. Освен това новите правила в macOS 11 дори извиват VPN, така че приложенията на Apple просто ще ги заобикалят .

@patrickwardle ни позволява да разберем , че trustdдемона, отговорен за тези искания, се намира в новата ContentFilterExclusionListв MacOS 11, което означава, че не може да бъде блокиран от всеки потребител контролирани защитна стена или VPN. В неговата екранна снимка той също така показва, че CommCenter (използван за осъществяване на телефонни обаждания от вашия Mac) и Карти също ще изтекат покрай вашата защитна стена / VPN, като потенциално ще компрометират вашия гласов трафик и бъдеща / планирана информация за местоположението.

Онези лъскави нови Apple Silicon Mac, които Apple току-що обяви, три пъти по-бързи и с 50% повече живот на батерията? Те няма да работят с никаква операционна система преди Big Sur.

Тези машини са първите компютри с общо предназначение, където някога трябва да направите изключителен избор: можете да имате бърза и ефективна машина или частна. (Мобилните устройства на Apple вече са били по този начин от няколко години.) Освен използването на външно мрежово филтриращо устройство като маршрутизатор за пътуване / vpn, който можете да контролирате изцяло, няма да има начин за зареждане на която и да е операционна система на новите Apple Silicon Mac няма да се обажда вкъщи и не можете да модифицирате операционната система, за да предотвратите това (или те изобщо няма да стартират поради базирана на хардуер криптографска защита).

Актуализация, 2020-11-13 07:20 UTC: Обръщам ми внимание, че може да е възможно да деактивирам защитите по време на зареждане и да модифицирам подписания системен обем (SSV) на Mac Silicon Mac, чрез инструмента bputil . Имам една по поръчка и ще разследвам и ще докладвам в този блог. Доколкото разбирам, това все още би позволило само стартиране на подписан от Apple macOS, макар и може би с определени нежелани системни процеси, премахнати или деактивирани. Очакват се още данни, когато държа системата в ръка.

Вашият компютър вече обслужва отдалечен майстор, който е решил, че те имат право да ви шпионират. Ако имате най-ефективния лаптоп с висока разделителна способност в света , не можете да изключите това . *

Нека не мислим много в момента за допълнителния факт, че чрез тези онлайн проверки на сертификати Apple може да ви попречи да стартирате всяко приложение, което те (или тяхното правителство) изискват да бъдат цензурирани .

Скъпа жабо, тази вода сега кипи Денят, за който Столман и Доктороу ни предупреждаваха, пристигна тази седмица. Това беше бавен и постепенен процес, но най-накрая сме тук. Няма да получавате допълнителни сигнали.

Вижте също 21 януари 2020: Apple отказа от плана за криптиране на архиви, след като ФБР се оплака Вероятно несвързани В други новини, Apple тихо е направила зад гърба си криптографията на iMessage от край до край. В момента модерният iOS ще ви подкани за вашия Apple ID по време на настройката и автоматично ще активира iCloud и iCloud Backup.

iCloud Backup не е криптиран от край до край: той криптира резервното копие на вашето устройство до клавишите на Apple . Всяко устройство с активирано iCloud Backup (включено по подразбиране) архивира пълната история на iMessage на Apple, заедно с iMessage секретни ключове на устройството, всяка вечер, когато е включено. Apple може да дешифрира и чете тази информация, без да докосва устройството. Дори ако сте деактивирали iCloud и / или iCloud Backup: вероятно всеки, с когото сте iMessaging, не го прави и разговорът ви се качва в Apple (и чрез PRISM, свободно достъпен за американската общност за военно разузнаване, ФБР, и др. - без заповед или вероятна причина).

Използвайте сигнал.

Актуализации

Актуализация, 2020-11-16 16:06 UTC:

„Какви са фактите? Отново и отново и отново - какви са фактите? Избягвайте желаното мислене, пренебрегвайте божественото откровение, забравяйте какво „предсказват звездите“, избягвайте мнението, не се интересувайте какво мислят съседите, не забравяйте неописуемата „присъда на историята“ - какви са фактите и до колко знака след десетичната запетая? Пилотирате винаги в неизвестно бъдеще; фактите са вашата единствена улика. Вземете фактите! “

- Робърт Хайнлайн

Лъже онзи тип Джакопо, който уж разобличи основното ми твърдение. Доказано е на собствената му страница , която можете да видите сами :

Ами сега.

Той също така твърди, че „macOS всъщност изпраща някаква непрозрачна информация за сертификата за разработчици на тези приложения“. Всъщност изобщо не е непрозрачен: това е публично известен уникален идентификатор за разработчика на приложение (което за почти всички приложения е публичен уникален идентификатор за това приложение, тъй като повечето разработчици публикуват само едно приложение).

Това добре илюстрира опасността да се доверите на който и да е експерт, който забива някакви технически тъпотии във вашето лице под заглавие Betteridge . Уверете се, че си правите домашното и винаги, винаги, нашата водеща светлина: Какви са фактите?

Това, което е изпратено, наистина е хеш , наистина е уникален идентификатор за почти всички приложения и наистина се изпраща до Apple некриптиран в реално време с вашия IP . Опростих обяснението по-горе, за да не се налага да обяснявам OCSP и x509 и PKI, и нарочно внимавах да не твърдя, че това е хеш на съдържанието на файла в двоичния файл на приложението.

TL; DR: Този пост е, бил е и остава точен. Clickbait ще щракне.

В новините добро е, че Apple е, точно днес, публично ангажиран , вероятно в отговор на тази страница, за да:

изтриване на IP регистрационните файлове

криптиране на комуникацията между macOS и Apple, за да се предотврати изтичането на поверителност

давайки възможност на потребителите да деактивират тези онлайн проверки, които изтичат кои приложения отваряте и кога.

(Актуализацията им е в най-долната част на тази страница, под странно главно заглавие „Защита на поверителността“.)

Цитат от актуализацията на Apple от 16 ноември:

Gatekeeper извършва онлайн проверки, за да провери дали дадено приложение съдържа известен злонамерен софтуер и дали сертификатът за подписване на разработчика е отнет. Никога не сме комбинирали данни от тези проверки с информация за потребители на Apple или техните устройства. Ние не използваме данни от тези проверки, за да научим какво отделните потребители стартират или изпълняват на своите устройства.

Нотариалната проверка проверява дали приложението съдържа известен злонамерен софтуер, използвайки криптирана връзка, която е устойчива на грешки в сървъра.

Те използват умишлено объркващ език тук, за да ви накарат да свържете Gatekeeper с нотариална заверка, така че да повярвате, че връзките в момента са криптирани, но не и да лъжат. OCSP проверките на Gatekeeper, описани в тази публикация („Gatekeeper извършва онлайн проверки“) , не са криптирани . (Нотариалните, които тук не са от значение, са.)

Спин лекарите на Apple са едни от най-добрите в света и шапката ми е на тях.

Това дори напълно заблуди Джон Портър от The Verge, за да докладва погрешно тяхната инсинуация като констативен факт, в хипервръзка към самата публикация на Apple, която не казва такова нещо! Честно казано, изумен съм и впечатлен, този вид кажи едно нещо, но четете-четете друго е за мен като магически трикове за 6-годишен. The Verge, за тяхна заслуга, измениха своите отчети, след като им изпратих имейл, за да посоча това, но все пак: уау. Това е работа от световна класа.

Освен това:

Освен това през следващата година ще въведем няколко промени в нашите проверки за сигурност:

Нов криптиран протокол за проверки за отмяна на сертификат за разработчици

(Всички вие, които прекалено умно наполовина коментирате неправилно TLS се доверявате на кръговите зависимости и как OCSP трябва да бъде некриптиран, за да работи, може да спре сега .)

Гадно е, че са позволили на NSA, ЦРУ, вашия доставчик на интернет услуги и др. Да измъкнат тези некриптирани данни за жизнения цикъл от жицата през последните 2+ години и те все още ще предават данните (криптирани) към Apple в реално време, включен по подразбиране всеки отделен mac, но поне 0,01% от потребителите на mac, които знаят за него сега, могат да го изключат, така че Apple ще получи дневник само в реално време за това кои приложения отваряте, кога и къде останалите 99,99% от потребителите на mac. Готино.

Възможно е те да използват филтър за цъфтеж или някакъв друг начин за запазване на поверителността на разпространението на данните за отнемане на сертификат, който всъщност не предава активност за стартиране на приложения, но като се има предвид, че всяка отделна версия на iOS сега ме моли да активирам отново аналитиката, без значение колко пъти многократно се отказвам, не задържам дъх тук. Няма да разберем, докато не актуализират този процес, който са се ангажирали да направят някъде през следващата година , което ви показва колко важен приоритет е поверителността им за тях.

За съжаление, това е приблизително толкова близо, колкото е възможно да стигнете до „прецакахме“ от Apple PR: те изтриват своите IP регистрационни файлове, криптират своите лайна и ви позволяват да го изключите. Това е чудесно, но те запазиха пълна тишина относно факта, че техните приложения за ОС все още ще заобикалят вашата защитна стена и ще пропускат вашия IP и местоположението ви покрай вашата VPN в Big Sur и как те все още не фиксират ключа за задната врата в криптирането на iMessage Системните администратори на Apple и ФБР могат да продължат да виждат вашите голи и текстове в iMessage .

Трябва да се радваме на малки победи, предполагам.

dhh го казва най-добре :

Целият процес, по който Apple трябва да смеси тези „защити срещу зловреден софтуер“ в система, която е и „защита на нашия бизнес модел“, остава дълбоко проблематичен.

Трябва да останем бдителни и да се противопоставим на тези грабежи на властта, маскирани чисто като добронамерени мерки за сигурност. Да, има ползи за сигурността. Не, нямаме доверие на Apple да диктува дали на нашите компютри трябва да бъде разрешено да работят със софтуер. Вече загубихме това на iOS.

Както и да е, това е обещание за напредък. В момента Apple все още свързва вашия IP адрес с отворите на приложения по некриптиран начин през отворения интернет. И в Big Sur предотвратиха инструменти като Little Snitch да блокират това. Така че, докато поправките не се пуснат, може би не надграждате?

Това, което прави тази промяна в регистрирането и обещанието за бъдещи подобрения, обаче обеснява всички апологети на Apple, които бяха толкова бързи да отхвърлят тези разкрития като нищо, което да изсъхне. Yikes скача на тази лодка ден преди Apple да я потопи сами с това признание.

Три наздраве за интелигентни гласове на разума. Благодаря, dhh!

Актуализация, 2020-11-14 05:10 UTC: Вече има често задавани въпроси.

ЧЗВ В: Това част от macOS анализа ли е? Това все още ли се случва, ако имам изключен анализ?

О: Това няма нищо общо с анализа. Изглежда, че това е част от усилията на Apple за борба със зловредния софтуер (и може би за борба с пиратството) и се случва на всички Mac, работещи със засегнатите версии на операционната система, независимо от настройките на анализа. В операционната система няма потребителска настройка, която да деактивира това поведение.

В: Кога започна това?

О: Това се случва поне от macOS Catalina (10.15.x, пуснато на 7 октомври 2019 г.). Това не просто започна с вчерашното издание на Big Sur, а се случва безмълвно от поне година. Според Джеф Джонсън от Lap Cat Software това започна с macOS Mojave, който беше пуснат на 24 септември 2018 г.

Всяка нова версия на macOS, която излезе, инсталирам на празна прясна машина, изключвам анализа и влизам в нищо (без iCloud, без App Store, без FaceTime, без iMessage) и използвам външно устройство за наблюдение на целия мрежов трафик който излиза от машината. Последните няколко версии на macOS бяха доста шумни, дори когато не използвате никакви услуги на Apple. В Mojave (10.14.x) имаше някои опасения относно поверителността / проследяването, но не си спомням дали този конкретен проблем с OCSP е съществувал тогава или не. Все още не съм тествал Big Sur ( поддържайте връзка за актуализации), а притесненията относно потребителските защитни стени като Little Snitch и приложенията на Apple, заобикалящи тези и VPN, идват от доклади на тези, които имат. Предполагам, че ще имам голям списък с проблеми, които откривам с Big Sur, когато го инсталирам на тестова машина тази седмица, тъй като току-що излезе вчера и не използвам моите бета-тестове с ограничен период от време, които се променят, само пуснат софтуер.

В: Как да защитя поверителността си?

О: Тя варира. Има един тон на трафик, идващ от вашия Mac говорим за Apple, а ако сте загрижени за личните си данни, можете да започнете с изключване от нещата, за които има са копчета: забраните и да излезете от iCloud, забраните и да излезете на iMessage , деактивирайте и излезте от FaceTime. Уверете се, че услугите за местоположение са изключени на вашия компютър, iPhone и iPad. Това са големите течoв

за проследяване, за които вече сте се включили, и има изход, който не може да бъде по-прост: изключете го.

Що се отнася до проблема с OCSP, аз вярвам (но не съм тествал!), Че

echo 127.0.0.1 ocsp.apple.com | sudo tee a etchosts

засега ще работи за този конкретен проблем. Блокирам такъв трафик с помощта на Little Snitch, който все още работи коректно на 10.15.x (Catalina) и по-стари версии. (Трябва да деактивирате всички разрешени по подразбиране Little Snitch правила за „macOS Services“ и „iCloud Services“, за да получавате предупреждения, когато macOS се опитва да говори с Apple, защото Little Snitch ги разрешава по подразбиране.)

Ако имате Intel mac (който е почти всички в момента), не се притеснявайте твърде много за промените в операционната система. Ако сте готови да си замърсите ръцете и да промените някои настройки, вероятно винаги ще можете да модифицирате всяка операционна система, която Apple някога е доставяла за вашата машина. (Това важи особено за малко по-старите Intel macs, които нямат чип за сигурност T2 в себе си, и вероятно дори T2 Intel macs винаги ще има право да деактивира цялата защита при зареждане (и по този начин да модифицира операционната система), ако потребителят желае, какъвто е случаят днес.)

Новите ARM64 (“Apple Silicon”) Mac-ове, които бяха пуснати тази седмица, са причината да бия алармата: предстои да разберем дали изобщо ще е възможно потребителите да модифицират операционната система на тези системи. При други ARM системи на Apple (iPad, iPhone, Apple TV, Watch) е забранено криптографско деактивиране на части от операционната система. В конфигурацията по подразбиране за тези нови ARM Mac, тя вероятно също ще бъде забранена, въпреки че се надяваме, че потребителите, които искат тази възможност, ще могат да деактивират някои от защитите за сигурност и да модифицират системата. Надявам се, чеbputil(1) utilityще позволи деактивиране на проверките на целостта на системния обем на новите Mac, което ни позволява да деактивираме определени системни услуги при зареждане, без да деактивираме всички функции за сигурност на платформата. Повече информация ще излезе, когато този месец разполагам с новия хардуер M1 и разбера фактите.

В: Ако не харесвате Apple или не се доверявате на тяхната операционна система, защо я използвате? Защо казахте, че купувате един от новите ARM Mac?

О: Простият отговор е, че без хардуера и софтуера в ръка, не мога да говоря авторитетно за това, което прави или не, или за стъпките, които човек може да предприеме, за да смекчи евентуални проблеми с поверителността. Дългият отговор е, че имам над 20 компютъра, които се състоят от ~ 6 различни архитектури на процесора и аз изпълнявам по различен начин всички операционни системи, за които сте чували, и някои от тези, които вероятно не сте. Например, тук в моята лаборатория имам 68k macs (16 бита, почти-32 бита (извикване на моя IIcx) и 32 бита чисто), PowerPC macs, Intel 32 бита macs, Intel 64 бита macs (със и без T2 чип за сигурност) и щях да бъда тотален мързеливец, ако не хакнах поне малко ARM64 mac.

В: Защо Apple ни шпионира?

О: Не вярвам, че това е изрично замислено като телеметрия, но се случва безумно добре за тази цел. Простото (да не се допуска злонамереност) обяснение е, че това е част от усилията на Apple за предотвратяване на злонамерен софтуер и осигуряване на сигурност на платформата на macOS. Освен това трафикът на OCSP, който macOS генерира, не е криптиран, което го прави идеален за операции за военно наблюдение (които пасивно наблюдават всички основни доставчици на интернет услуги и мрежови скелети), за да го използват за целите на телеметрията, независимо дали Apple е планирала това при проектирането на функцията или не .

Въпреки това: Apple наскоро направи обратно криптографията на iMessage с актуализация на iOS, която въведе iCloud Backup и след това не го поправи, за да може ФБР да продължи да чете всички данни на телефона ви .

Както се казва в известната поговорка на Goldfinger: „Веднъж е случайността. Два пъти е случайност. Третият път е вражеска акция. " Има краен и малък брой пъти, когато Apple (който използва много магьосници за абсолютна студена криптография ) може да каже „ъъъс съжалявам, че е инцидент“, че техният софтуер е предал свободен текст или ключове за криптиране от устройството и към мрежата / Apple и остават достоверни в обясненията си.

Последният път, когато докладвах на Apple за проблем, свързан с предаването на открит текст през мрежата през 2005 г., те го поправиха незабавно и това беше само за търсене на речникови думи. Малко след това те въведоха App Transport Security, за да помогнат на разработчиците на приложения на трети страни да спрат да прецакват използването на мрежовата крипто и затрудниха същите тези разработчици на приложения да правят некриптирани заявки в приложенията на App Store. За мен е доста странно да виждам как Apple прави заявки за OCSP некриптирани, дори ако това е подразбирането в бранша.

Ако Apple наистина се грижи за поверителността на потребителите, те трябва да търсят дълго и упорито всеки отделен пакет, който излиза от Mac при нова инсталация, преди да пуснат нова операционна система. Ние сме. Колкото по-дълго не го правят, толкова по-малко надеждни ще станат твърденията им за спазване на поверителността на потребителите.

В: Защо плачеш вълк? Не знаете ли, че OCSP е само за предотвратяване на зловреден софтуер и поддържане на сигурността на операционната система и не е предназначен за телеметрия?

О: Страничният ефект е, че тя функционира като телеметрия , независимо от първоначалното намерение на OCSP. Освен това, въпреки че отговорите на OCSP са подписани, граничната небрежност е, че самите заявки за OCSP не са криптирани, което позволява на никого в мрежата (включително общността на военното разузнаване на САЩ) да види кои приложения стартирате и кога.

Много неща функционират като телеметрия, дори когато първоначално не са били предназначени за това. Разузнавателните служби, които шпионират всеки, когото могат да се възползват от това, когато и къде се случва, независимо от намерението на дизайнера.

Не си струва да поставяте всички в едно общество под постоянно наблюдение, за да победите, например, насилствен тероризъм, и не си струва да поставяте всички на платформа под същото наблюдение, за да победите зловредния софтуер. Изхвърляте бебето с водата за баня, когато, в усилията си да създадете сигурна платформа, създавате платформа, която по своята същност е несигурна поради липса на поверителност.

Въпрос: Те направиха гръб на шифроването на iMessage от край до край ?! WTF ?!

О: Да. Повече технически подробности в моите HN коментари тук и тук .

TL; DR: Те дори казват толкова много на своя уебсайт; от https://support.apple.com/en-us/HT202303 :

Съобщенията в iCloud също използват криптиране от край до край. Ако сте включили iCloud Backup, архивирането ви включва копие на ключа, защитаващ вашите съобщения. Това гарантира, че можете да възстановите вашите съобщения, ако загубите достъп до iCloud Keychain и вашите надеждни устройства. Когато изключите iCloud Backup, на вашето устройство се генерира нов ключ за защита на бъдещи съобщения и не се съхранява от Apple.

(акцент мой)

Имайте предвид, че iCloud Backup сам по себе си не е криптиран от край до край, което води до проблема с ескроу на iMessage ключ, който затваря криптирането от край до край на iMessage. На тази уеб страница има раздел, в който са изброени нещата, които са криптирани от край до край, а iCloud Backup не е там.

Нито вашите снимки в iCloud. Системните администратори на Apple (и американските военни и федералните служители) могат напълно да видят всичките ви голи в iCloud или iMessage.

https://youtu.be/pFu1vODra5w?t=523

Арабелата дошла от майната си, и се дзвери на нас, че нарушаваме закона. Ако не ги приемаме.

Кметът направил углавно престъпление, че не им издал документи В СРОК, и трябвало да си понесе наказанието. Малко са ни мангусти и псета да лаят белия донор, присъедини се и половината арабски свят.

Така е рабине, днес пасторална идилия, зеленина, добитък, а утре вземе че те погне някой мазен мургав мустакат изрод от турско-кюрдски произход, гони те из селото с голямата секира врещейки "ЧУКУМУ ЯЛЛЪ ВА ГЯВУР" пред същисаните селяне докато селския ушев стои пред хоремага и се хили на сеира.

Te oтся ни викат каури, хем нямаме много турци в съседния град. Ама с право де. Няма по-жалко нещо от белия роб. При това доброволен роб.

Идва арабелата от пичка си майчина, и ни обяснява на нас за светлите евро-ценности. И негри да дойдат, малко са тия. По 1200 лева на калпак ни струвал "бежанец", докат ви мислят нов данък и нови цени. В Амазон бачкат 4 дни/седм. по 7 чАса дневно, тука мислят и в събота да става работен ден. Още 1 милион напират и искат помощи.

А представяш ли си ако докарат и арабки да стават гани по фирмите?

Не арабели, ами по някоя немска овчарка за Гана ви отива на робо-лепието.

Невероятно е забавно когато Рабина квичи за сигурност, и в същото време е вързал камерите си за Уиндоусче. :)

Ми нямам билд за Линукс. Т.е. имам, ама бачка до 4 камери, мойте са осем. Седи си на една виртуалка, и Били се пука от яд, че няма кво да киризи.

И как е, доволен ли си барбонката в целофан да ковлади всяка твоя стъпка на кораба - майка? Близо 20 000 искания за половин година, ФБР да получи доклад по часове и минути кво си гледал на личния си макинтош, и кво си пускал. Найс, а, кат за 5 бона. Аз закво се насирам от кеф като си намеря някое дистро на Линукс, да ми допадне на вкуса. Ем безплатно, ем приватно, ем сигурно. 3 в едно, невероятно добра комбинация! Опс, туй от рекламата...

0 1 2 3 4 ...12 13 14 15 16 ...26 27 28 29 30 ...197 198 199 200 201 ...365 366 367 368 369